Optical Image Encryption Algorithm Based on Differential Mixed Mask and Chaotic Gyrator Transform

-

摘要:

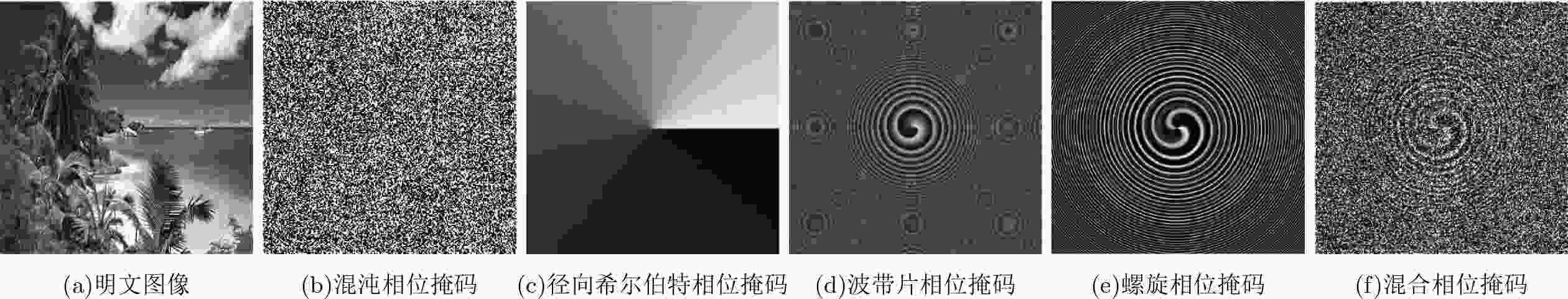

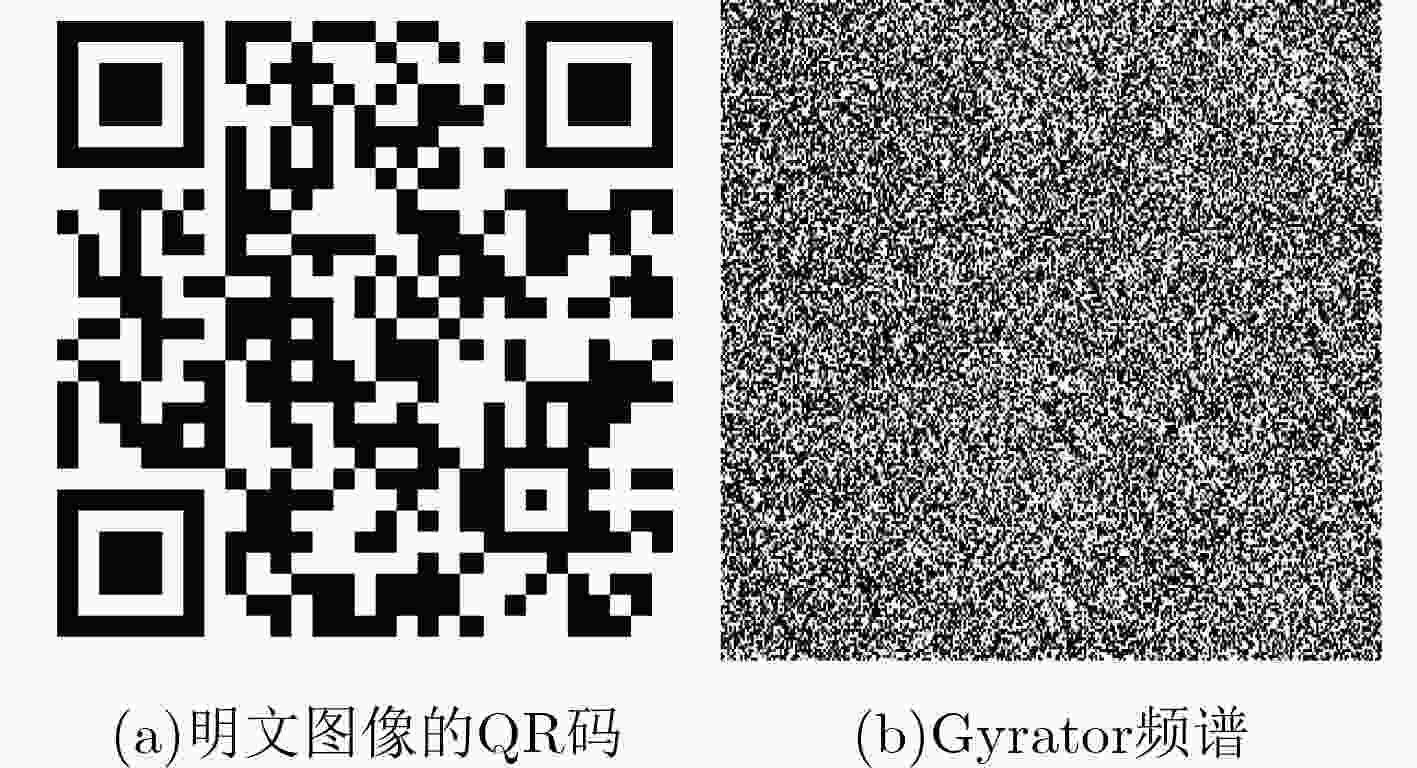

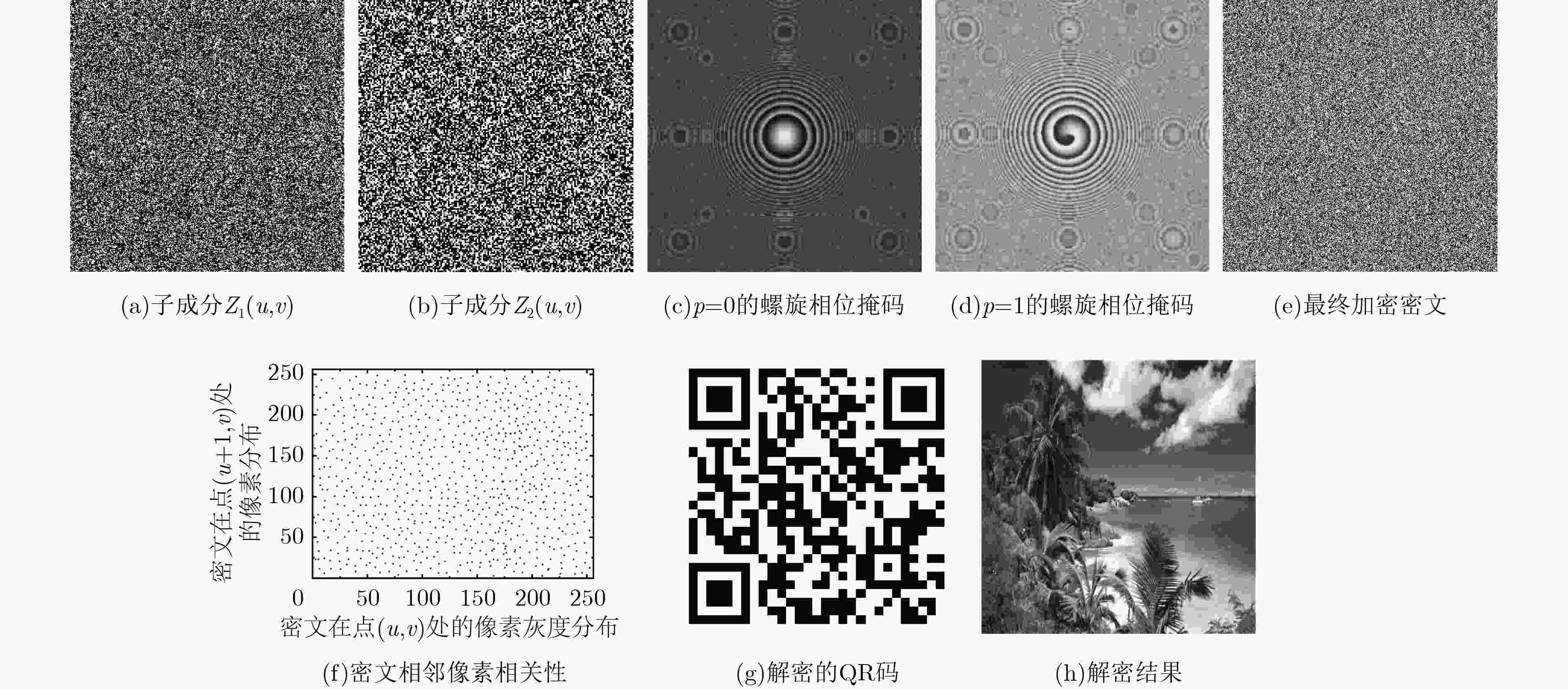

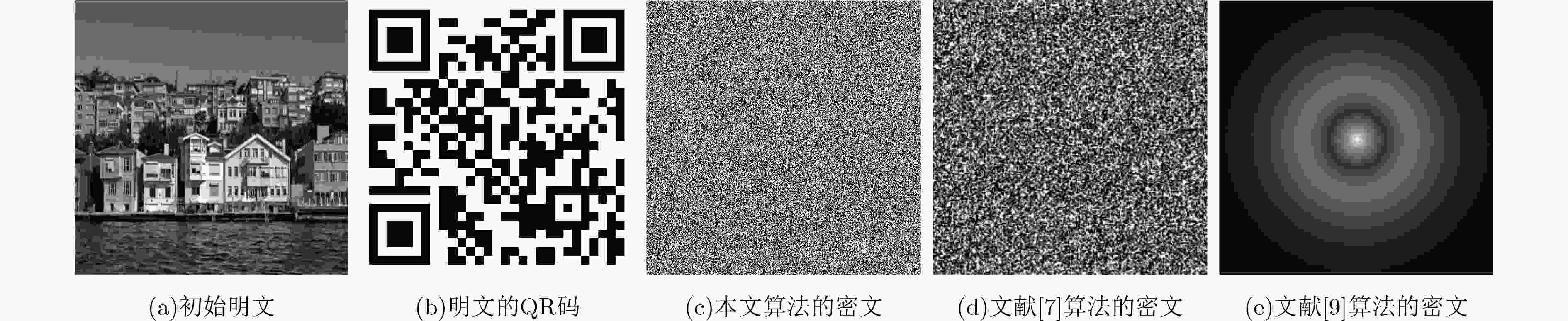

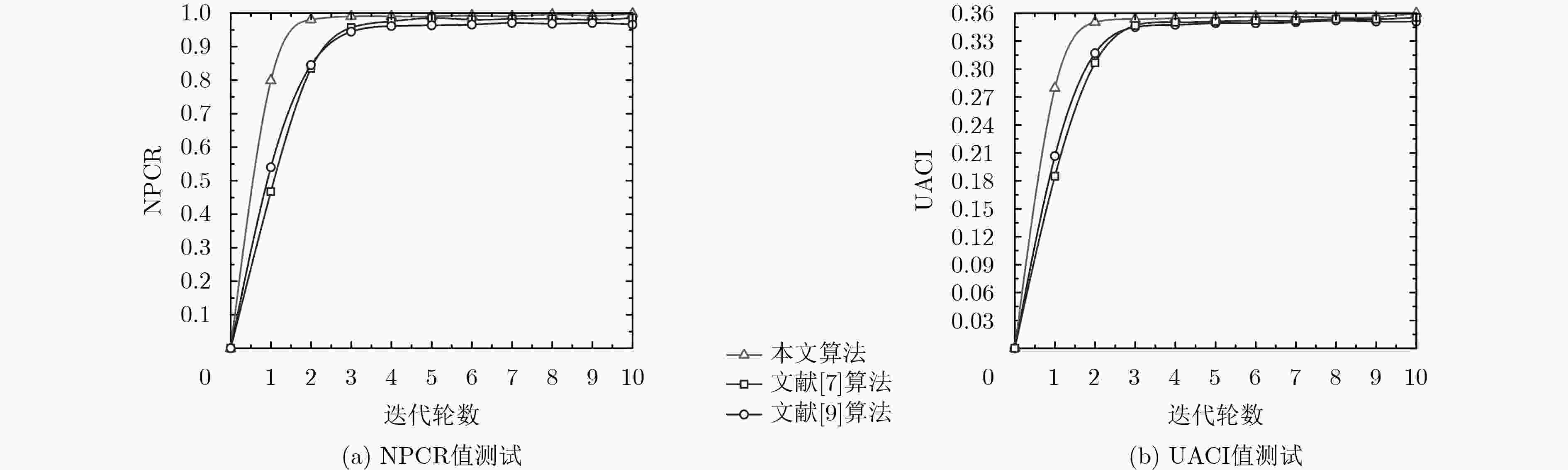

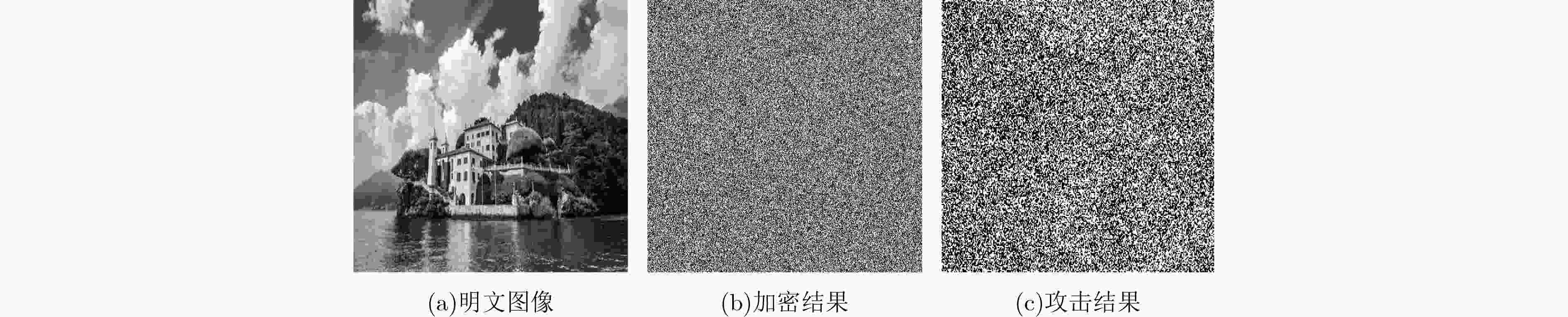

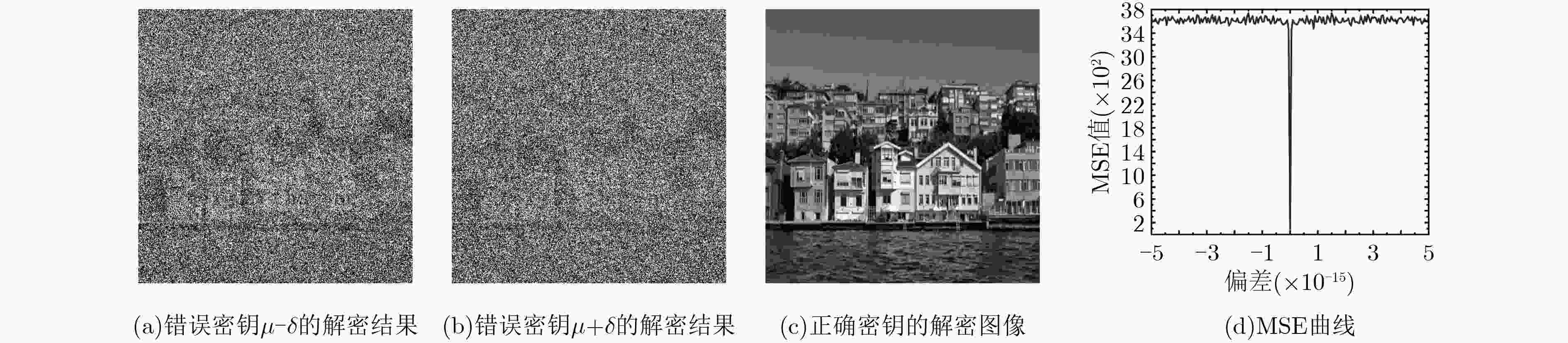

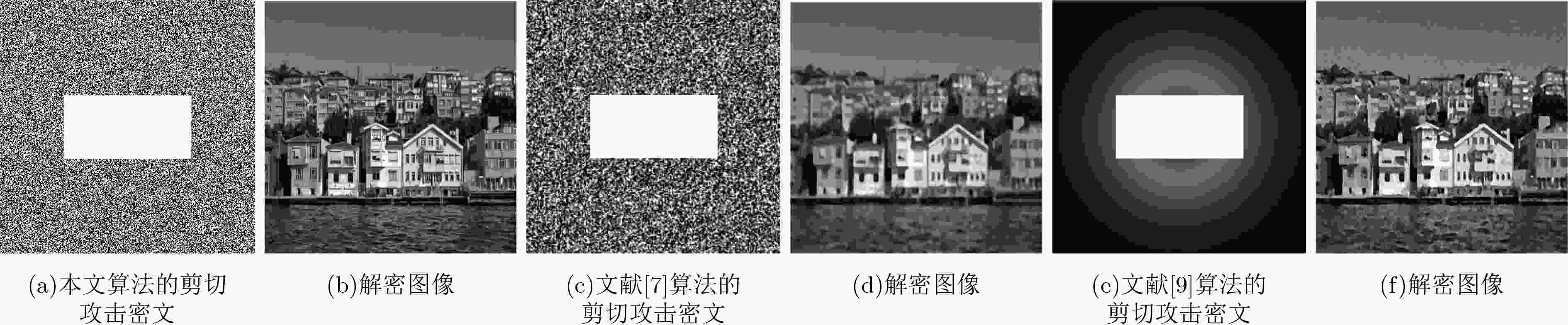

为了提高光学加密技术的抗选择明文攻击能力与未知攻击下的解密质量,该文设计了基于差异混合掩码与混沌Gyrator变换的光学图像加密算法。将输入明文转换成相应的快速响应码;考虑明文特性,根据Logistic映射,生成一个混沌相位掩码;同时,联合径向希尔伯特与波带片相位函数,将其与混沌相位掩码融合,构建了混合相位掩码;随后,利用明文图像迭代Logistic映射所输出的随机序列来计算Gyrator变换的旋转角度,结合混合相位掩码,对快速响应码进行调制,形成Gyrator频谱;引入等量分解技术,将Gyrator频谱分割为两个分量,并设置不同的阶数,形成两个差异螺旋相位掩码;利用奇异值分解(SVD)方法,将其中一个Gyrator频谱分量进行处理,并联合两个差异螺旋相位掩码,分别对其相应的正交矩阵进行编码;最后,通过组合编码后的正交矩阵与对角矩阵,基于可逆SVD技术,输出加密密文。理论分析了所提算法抵抗明文攻击和裁剪攻击的能力,以及加密结果针对密钥变化的敏感性水平。实验结果验证了所提算法拥有良好的安全性能。

Abstract:In order to improve the ability of anti-chosen plaintext attack and decryption quality under unknown attack in current optical encryption technology, an optical image encryption algorithm based on chaotic Gyrator transform and differential mixed mask is proposed. The input plaintext is converted into its corresponding Quick Response (QR) code. The chaotic phase mask is generated according to the Logistic map. At the same time, the radial Hilbert and the zone plate phase function are combined to fuse with the chaotic phase mask for constructing the mixed phase mask. Then, a random sequence of Logistic chaotic maps is used to calculate the rotation angle of the Gyrator transformation, and the QR code is modulated to form Gyrator spectrum by combining the mixed phase mask. The Gyrator spectrum is divided into two components by introducing the equivalent decomposition technique, and two differential spiral phase masks are obtained by setting up different orders. Then, the Singular Value Decomposition (SVD) is introduced to process one of the Gyrator spectral components so that its corresponding orthogonal matrix is encoded by combining two differential phase masks. Finally, by combining the encoded orthogonal matrix and diagonal matrix, the encrypted cipher is outputted based on thereversible SVD technology. The ability of resisting plaintext attack and clipping attack, as well as the sensitivity level of the encryption results to key change is analyzed theoretically. Experimental results show that the algorithm has good security performance.

-

吕群, 薛伟. 结合混沌系统和动态S-盒的图像加密算法[J]. 小型微型计算机系统, 2018, 39(3): 607–613 doi: 10.3969/j.issn.1000-1220.2018.03.038LÜ Qun and XUE Wei. Image encryption algorithm combining chaotic system and dynamic S-boxes[J]. Journal of Chinese Computer Systems, 2018, 39(3): 607–613 doi: 10.3969/j.issn.1000-1220.2018.03.038 PARVAZ R and ZAREBNIA M. A combination chaotic system and application in color image encryption[J]. Optics and Laser Technology, 2018, 101(1): 30–41 doi: 10.1016/j.optlastec.2017.10.024 JAMAL M. Image encryption based on fractal geometry and chaotic map[J]. Diyala Journal for Pure Science, 2018, 14(1): 166–182 doi: 10.24237/djps.1401.367A SUI L S, XU M J, and TIAN A L. Optical noise-free image encryption based on quick response code and high dimension chaotic system in gyrator transform domain[J]. Optics and Lasers in Engineering, 2017, 91: 106–114 doi: 10.1016/j.optlaseng.2016.11.017 张博, 龙慧, 江沸菠. 基于相干叠加与模均等矢量分解的光学图像加密算法[J]. 电子与信息学报, 2018, 40(2): 438–446 doi: 10.11999/JEIT170489ZHANG Bo, LONG Hui, and JIANG Feibo. Optical image encryption algorithm based on coherent superposition and modulus equal vector decomposition[J]. Journal of Electronics &Information, 2018, 40(2): 438–446 doi: 10.11999/JEIT170489 LIU Xiaoyong, CAO Yiping, LU Pei, et al. Optical image encryption technique based on compressed sensing and Arnold transformation[J]. Optik, 2013, 124(24): 6590–6593 doi: 10.1016/j.ijleo.2013.05.092 VERMA G and SINHA A. Optical image encryption system using nonlinear approach based on biometric authentication[J]. Journal of Modern Optics, 2017, 64(13): 1321–1329 doi: 10.1080/09500340.2017.1287435 李彤. 基于混沌与Gyrator变换的彩色图像加密算法研究[D]. [硕士论文], 西安邮电大学, 2017: 12–15.LI Tong. Research on color image encryption algorithm based on chaos and Gyrator transform[D]. [Master dissertation], Xi’an University of Post and Telecommunications, 2017: 12–15. 肖宁, 李爱军. 基于圆谐分量展开与Gyrator变换域相位检索的光学图像加密算法[J]. 电子测量与仪器学报, 2017, 31(6): 876–884 doi: 10.13382/j.jemi.2017.06.009XIAO Ning and LI Aijun. Optical image encryption algorithm based on circular harmonic component expansion and phase retrieval in Gyrator transform domain[J]. Journal of Electronic Measurement and Instrument, 2017, 31(6): 876–884 doi: 10.13382/j.jemi.2017.06.009 SUI Liansheng, ZHOU Bei, NING Xiaojuan, et al. Optical multiple-image encryption based on the chaotic structured phase masks under the illumination of a vortex beam in the gyrator domain[J]. Optics Express, 2016, 24(1): 499–515 doi: 10.1364/OE.24.000499 黄立宏. 高等数学[M]. 第4版, 上海: 复旦大学出版社, 2014: 196–223.HUANG Lihong. Higher Mathematics[M]. Fourth Edition, Shanghai: Fudan University Press, 2014: 196–223. 王宏达. 一种基于混沌系统的新型图像加密算法[J]. 光学技术, 2017, 43(3): 260–266 doi: 10.13741/j.cnki.11-1879/o4.2017.03.015WANG Hongda. A new image encryption algorithm based on chaotic system[J]. Optical Technology, 2017, 43(3): 260–266 doi: 10.13741/j.cnki.11-1879/o4.2017.03.015 VASHISTH S, SINGH H, YADAV A K, et al. Image encryption using fractional Mellin transform, structured phase filters, and phase retrieval[J]. Optik, 2014, 125(18): 5309–5315 doi: 10.1016/j.ijleo.2014.06.068 ABUTURAB M R. Color information security system using Arnold transform and double structured phase encoding in Gyrator transform domain[J]. Optics & Laser Technology, 2013, 45: 525–532 doi: 10.1016/j.optlastec.2012.05.037 SINGH P, YADAV A K, SINGH K, et al. Optical image encryption in the fractional Hartley domain, using Arnold transform and singular value decomposition[J]. American Institute of Physics Conference Series, 2017, 1802(1): 020017 doi: 10.1063/1.4973267 SINGH P, YADAV A K, and SINGH K. Phase image encryption in the fractional Hartley domain using Arnold transform and singular value decomposition[J]. Optics and Lasers in Engineering, 2017, 91: 187–195 doi: 10.1016/j.optlaseng.2016.11.022 孙力, 黄正谦, 梁立. 基于复合混沌映射与连续扩散的图像加密算法[J]. 计算机工程与设计, 2017, 36(12): 3374–3379 doi: 10.16208/j.issn1000-7024.2017.12.03SUN Li, HUANG Zhengqian, and LIANG li. Image encryption algorithm based on compound chaotic map and continuous diffusion[J]. Computer Engineering and Design, 2017, 36(12): 3374–3379 doi: 10.16208/j.issn1000-7024.2017.12.03 CARNICER A, MONTES-USATEGUI M, ARCOS S, et al. Vulnerability to chosen-cipher attacks of optical encryption schemes based on double random phase keys[J]. Optical Letters, 2005, 30(13): 1644–1646 doi: 10.1364/OL.30.001644 LI Chengqing, LIN Dongdong, and LÜ Jinhu. Cryptanalyzing an image-scrambling encryption algorithm of pixel bits[J]. IEEE MultiMedia, 2017, 24(3): 64–71 doi: 10.1109/MMUL.2017.3051512 LI Chengqing. Cracking a hierarchical chaotic image encryption algorithm based on permutation[J]. Signal Processing, 2016, 118: 203–211 doi: 10.1016/j.sigpro.2015.07.008 PENG Xiang, ZHANG Pan, WEI Hengzheng, et al. Known-plaintext attack on optical encryption based on double random phase keys[J]. Optical Letters, 2006, 31(8): 1044–1046 doi: 10.1364/OL.31.001044 -

下载:

下载:

下载:

下载: