A Privacy-preserving Self-Sovereign Identity Scheme for Vehicular Ad hoc NETworks

-

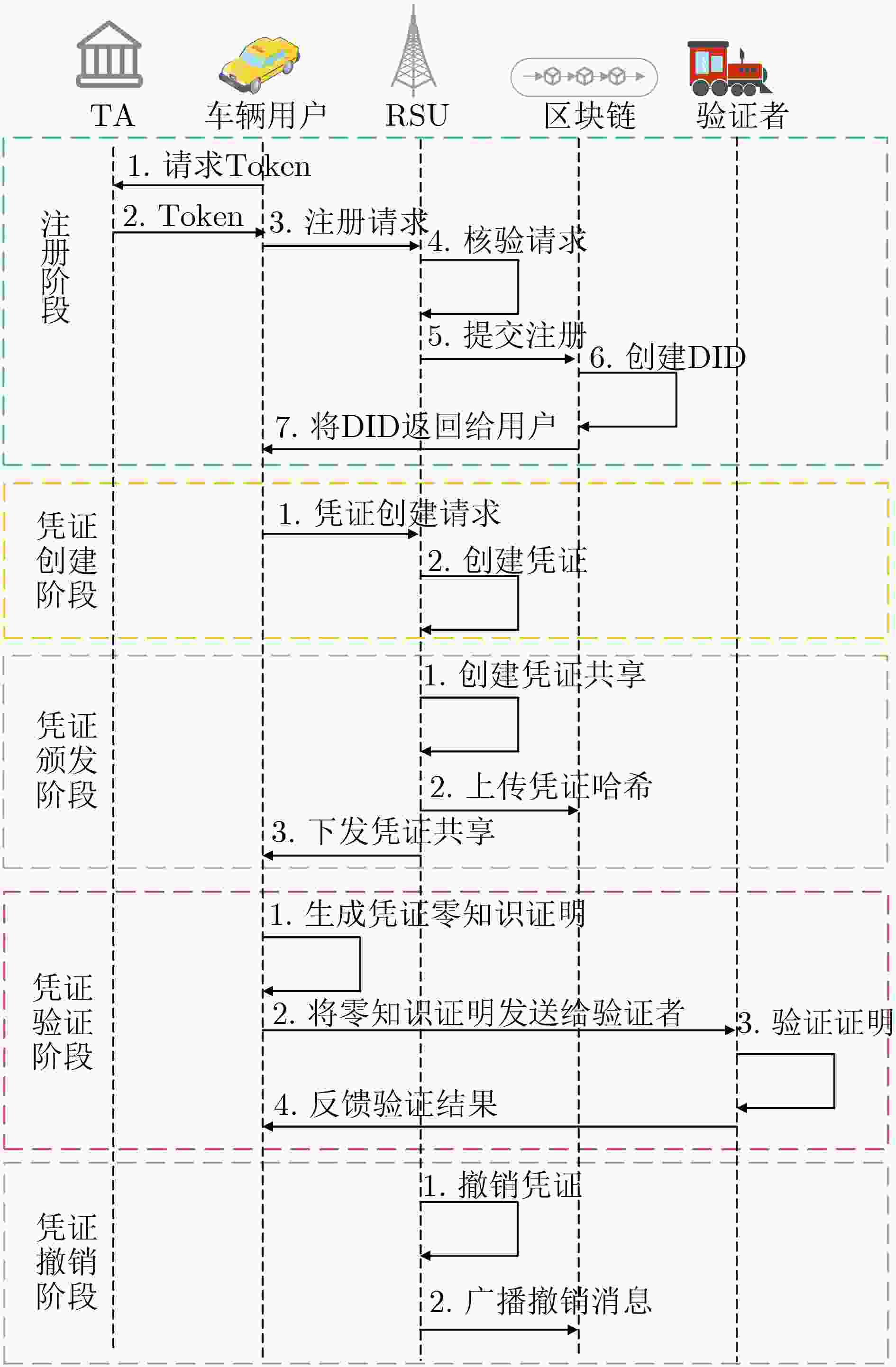

摘要: 针对车联网(VANETs)环境下车辆用户数字身份管理问题,该文提出基于区块链的去中心化可撤销隐私保护自主管理身份(SSI)方案。经可信机构(TA)授权后,路侧单元(RSU)组成委员会负责车辆用户身份注册、数字身份凭证颁发及维护。基于门限BLS签名和实用拜占庭容错(PBFT)共识机制实现数字身份凭证创建,解决凭证颁发机构去中心化问题;集成秘密共享和零知识证明技术,解决数字身份凭证颁发和验证过程中隐私保护问题;基于密码学累加器技术,解决分布式存储环境数字身份凭证撤销问题。最后,对该方案安全属性进行了详细分析,证明方案能够满足所提出的安全目标,同时基于本地以太坊私有链平台使用智能合约对所提方案进行了实现及性能分析,实验结果表明了设计的可靠性、可行性和有效性。Abstract: A decentralized, revocable, and privacy-preserving Self-Sovereign Identity (SSI) solution based on blockchain is proposed to address digital identity management challenges for users in the context of the Vehicular Ad hoc NETworks (VANETs). The Road Side Units (RSU) authorized by a Trusted Authority (TA) to form a committee are responsible for user registration, credential issuer and management.The threshold BLS signature and the Practical Byzantine Fault Tolerance (PBFT) consensus mechanism are uesd to create digital identity credentials to resolve the issues resulted in the centralized certification authorities. The combining secret sharing and zero-knowledge proof addresses privacy concerns during identity credential issuance and verification. The cryptographic accumulator is employed to tackle the revocation of user identity credentials in distributed storage scenarios. Finally, our comprehensive security analysis demonstrates the novel scheme can meet the proposed security objectives. The novel solution is implemented on an Ethereum private blockchain by using smart contracts, and experimental results show the reliability, feasibility and effectiveness of our scheme.

-

表 1 各阶段理论计算时间(ms)

阶段 计算 注册 ${{{T}}_{\mathrm{h}}}$+${{{T}}_{{\mathrm{sig}}}}$+${{{T}}_{{\mathrm{ver}}}}$≈2.40 创建 5${{{T}}_{{\mathrm{sig}}}}$+3${{{T}}_{{\mathrm{ver}}}}$+3${{{T}}_{{\mathrm{add}}}}$+6${{{T}}_{{\mathrm{mul}}}}$+${{{T}}_{{\mathrm{bp}}}}$≈21.61 颁发 9${{{T}}_{{\mathrm{add}}}}$+8${{{T}}_{{\mathrm{mul}}}}$+${{{T}}_{\mathrm{h}}}$≈16.90 验证 12${{{T}}_{{\mathrm{add}}}}$+20${{{T}}_{{\mathrm{mul}}}}$+4${{{T}}_{{\mathrm{bp}}}}$≈43.88 撤销 ${{{T}}_{{\mathrm{add}}}}$+2${{{T}}_{{\mathrm{mul}}}}$≈3.16 表 2 方案Gas花销测试结果

阶段 Gas单元 注册 2075 649 创建 798 244 颁发 948 106 验证 1351 186 撤销 564 352 -

[1] ZHU Fei, YI Xun, ABUADBBA A, et al. A security-enhanced certificateless conditional privacy-preserving authentication scheme for vehicular ad hoc networks[J]. IEEE Transactions on Intelligent Transportation Systems, 2023, 24(10): 10456–10466. doi: 10.1109/TITS.2023.3275077. [2] LIU Xingchen, HUANG Haiping, XIAO Fu, et al. A blockchain-based trust management with conditional privacy-preserving announcement scheme for VANETs[J]. IEEE Internet of Things Journal, 2020, 7(5): 4101–4112. doi: 10.1109/JIOT.2019.2957421. [3] SOLTANI R, NGUYEN U T, and AN Aijun. A survey of self-sovereign identity ecosystem[J]. Security and Communication Networks, 2021, 2021: 8873429. doi: 10.1155/2021/8873429. [4] GILANI K, BERTIN E, HATIN J, et al. A survey on blockchain-based identity management and decentralized privacy for personal data[C]. 2020 2nd Conference on Blockchain Research & Applications for Innovative Networks and Services (BRAINS), Paris, France, 2020: 97–101. DOI: 10.1109/BRAINS49436.2020.9223312. [5] MüHLE A, GRÜNER A, GAYVORONSKAYA T, et al. A survey on essential components of a self-sovereign identity[J]. Computer Science Review, 2018, 30: 80–86. doi: 10.1016/j.cosrev.2018.10.002. [6] LI Xuehan, JING Tao, LI Ruinian, et al. BDRA: Blockchain and decentralized identifiers assisted secure registration and authentication for vanets[J]. IEEE Internet of Things Journal, 2023, 10(14): 12140–12155. doi: 10.1109/JIOT.2022.3164147. [7] DAS D, DASGUPTA K, and BISWAS U. A secure blockchain-enabled vehicle identity management framework for intelligent transportation systems[J]. Computers and Electrical Engineering, 2023, 105: 108535. doi: 10.1016/j.compeleceng.2022.108535. [8] GEORGE S A, JAEKEL A, and SAINI I. Secure identity management framework for vehicular ad-hoc network using blockchain[C]. 2020 IEEE Symposium on Computers and Communications, Rennes, France, 2020: 1–6. doi: 10.1109/ISCC50000.2020.9219736. [9] GONÇALVES F, RIBEIRO B, GAMA O, et al. Hybrid model for secure communications and identity management in vehicular ad hoc networks[C]. 2017 9th International Congress on Ultra Modern Telecommunications and Control Systems and Workshops, Munich, Germany, 2017: 414–422. doi: 10.1109/ICUMT.2017.8255170. [10] THEODOULI A, MOSCHOU K, VOTIS K, et al. Towards a blockchain-based identity and trust management framework for the IoV ecosystem[C]. 2020 Global Internet of Things Summit, Dublin, Ireland, 2020: 1–6. doi: 10.1109/GIOTS49054.2020.9119623. [11] FATHALLA E S, AZAB M, XIN Chunsheng, et al. PT-SSIM: A proactive, trustworthy self-sovereign identity management system[J]. IEEE Internet of Things Journal, 2023, 10(19): 17155–17169. doi: 10.1109/JIOT.2023.3273988. [12] VAN BOKKEM D, HAGEMAN R, KONING G, et al. Self-sovereign identity solutions: The necessity of blockchain technology[J]. arXiv preprint arXiv: 1904.12816, 2019. [13] HILDEBRAND B, BAZA M, SALMAN T, et al. A comprehensive review on blockchains for Internet of Vehicles: Challenges and directions[J]. Computer Science Review, 2023, 48: 100547. doi: 10.1016/j.cosrev.2023.100547. [14] BATRA R and KALRA N. Are digital wallets the new currency[J]. Apeejay Journal of Management and Technology, 2016, 11(1): 1–12. [15] NAIK N and JENKINS P. uPort open-source identity management system: An assessment of self-sovereign identity and user-centric data platform built on blockchain[C]. 2020 IEEE International Symposium on Systems Engineering, Vienna, Austria, 2020: 1–7. doi: 10.1109/ISSE49799.2020.9272223. [16] XIE Mingyue, LIU Jun, CHEN Shuyu, et al. A survey on blockchain consensus mechanism: Research overview, current advances and future directions[J]. International Journal of Intelligent Computing and Cybernetics, 2023, 16(2): 314–340. doi: 10.1108/IJICC-05-2022-0126. [17] 陈友荣, 章阳, 陈浩, 等. 面向车联网异构节点的区块链高效一致性共识算法研究[J]. 电子与信息学报, 2022, 44(1): 314–323. doi: 10.11999/JEIT201065.CHEN Yourong, ZHANG Yang, CHEN HAO, et al. Efficient consistency consensus algorithm of blockchain for heterogeneous nodes in the internet of vehicles[J]. Journal of Electronics & Information Technology, 2022, 44(1): 314–323. doi: 10.11999/JEIT201065. [18] BOLDYREVA A. Threshold signatures, multisignatures and blind signatures based on the gap-Diffie-Hellman-group signature scheme[C]. The 6th International Workshop on Public Key Cryptography, Miami, USA, 2003: 31–46. doi: 10.1007/3-540-36288-6_3. [19] HARN L, LIN Changlu, and LI Yong. Fair secret reconstruction in (t, n) secret sharing[J]. Journal of Information Security and Applications, 2015, 23: 1–7. doi: 10.1016/j.jisa.2015.07.001. [20] NITULESCU A. zk-SNARKs: A gentle introduction[R]. Technical Report, 2020. [21] 李威翰, 张宗洋, 周子博, 等. 简洁非交互零知识证明综述[J]. 密码学报, 2022, 9(3): 379–447. doi: 10.13868/j.cnki.jcr.000525.LI Weihan, ZHANG Zongyang, ZHOU Zibo, et al. An overview on succinct non-interactive zero-knowledge proofs[J]. Journal of Cryptologic Research, 2022, 9(3): 379–447. doi: 10.13868/j.cnki.jcr.000525. [22] GROTH J. On the size of pairing-based non-interactive arguments[C]. The 35th Annual International Conference on the Theory and Applications of Cryptographic Techniques, Vienna, Austria, 2016: 305–326. doi: 10.1007/978-3-662-49896-5_11. [23] CAMENISCH J, KOHLWEISS M, and SORIENTE C. An accumulator based on bilinear maps and efficient revocation for anonymous credentials[C]. The 12th International Workshop on Public Key Cryptography, Irvine, USA, 2009: 481–500. doi: 10.1007/978-3-642-00468-1_27. [24] LEE K. Decentralized threshold signatures for blockchains with non-interactive and transparent setup[R]. Cryptology ePrint Archive, 2023. [25] TruffleSuite. Truffle and MetaMask[EB/OL]. https://trufflesuite.com/docs/truffle/how-to/truffle-with-metamask/. [26] ZHANG Jing, FANG Huixia, ZHONG Hong, et al. Blockchain-assisted privacy-preserving traffic route management scheme for fog-based vehicular ad-hoc networks[J]. IEEE Transactions on Network and Service Management, 2023, 20(3): 2854–2868. doi: 10.1109/TNSM.2023.3238307. -

下载:

下载:

下载:

下载: